Se pensi che il tuo computer possa essere stato violato, ci sono alcune cose che puoi fare per controllare e vedere. Per prima cosa, controlla se ci sono programmi nuovi o sconosciuti in esecuzione sul tuo computer. Se non riconosci un programma, potrebbe essere un segno che il tuo computer è stato violato. In secondo luogo, controlla la cronologia del browser e verifica se sono presenti siti Web nuovi o sconosciuti. Se vedi siti web che non riconosci, potrebbe essere un segno che il tuo computer è stato violato. Infine, controlla il Task Manager del tuo computer e verifica se sono in esecuzione processi nuovi o sconosciuti. Se vedi processi nuovi o sconosciuti, potrebbe essere un segno che il tuo computer è stato violato.

Se pensi che il tuo computer possa essere stato violato, ci sono alcune cose che puoi fare per controllare e vedere. Per prima cosa, controlla se ci sono programmi nuovi o sconosciuti in esecuzione sul tuo computer. Se non riconosci un programma, potrebbe essere un segno che il tuo computer è stato violato. In secondo luogo, controlla la cronologia del browser e verifica se sono presenti siti Web nuovi o sconosciuti. Se vedi siti web che non riconosci, potrebbe essere un segno che il tuo computer è stato violato. Infine, controlla il Task Manager del tuo computer e verifica se sono in esecuzione processi nuovi o sconosciuti. Se vedi processi nuovi o sconosciuti, potrebbe essere un segno che il tuo computer è stato violato.

Se pensi che il tuo computer possa essere stato violato, ci sono alcune cose che puoi fare per controllare e vedere. Per prima cosa, controlla se ci sono programmi nuovi o sconosciuti in esecuzione sul tuo computer. Se non riconosci un programma, potrebbe essere un segno che il tuo computer è stato violato. In secondo luogo, controlla la cronologia del browser e verifica se sono presenti siti Web nuovi o sconosciuti. Se vedi siti web che non riconosci, potrebbe essere un segno che il tuo computer è stato violato. Infine, controlla il Task Manager del tuo computer e verifica se sono in esecuzione processi nuovi o sconosciuti. Se vedi processi nuovi o sconosciuti, potrebbe essere un segno che il tuo computer è stato violato.

Se pensi che il tuo computer possa essere stato violato, ci sono alcune cose che puoi fare per controllare e vedere. Per prima cosa, controlla se ci sono programmi nuovi o sconosciuti in esecuzione sul tuo computer. Se non riconosci un programma, potrebbe essere un segno che il tuo computer è stato violato. In secondo luogo, controlla la cronologia del browser e verifica se sono presenti siti Web nuovi o sconosciuti. Se vedi siti web che non riconosci, potrebbe essere un segno che il tuo computer è stato violato. Infine, controlla il Task Manager del tuo computer e verifica se sono in esecuzione processi nuovi o sconosciuti. Se vedi processi nuovi o sconosciuti, potrebbe essere un segno che il tuo computer è stato violato.

impostazioni di sospensione di Windows 10

A volte, invece di usare la teoria della logica e del ragionamento, seguiamo il nostro istinto per capire le cose istintivamente. L'hacking è un esempio in cui questo principio può essere seguito. Sappiamo che gli hacker possono accedere ai tuoi dispositivi in modi inaspettati e assumere una varietà di avatar di cui potremmo non essere a conoscenza. Client IRC, trojan, backdoor sono alcuni dei malware utilizzati per hackerare i computer. Per lo meno, possiamo cercare alcuni possibili indicatori che potremmo essere stati hackerati e quindi agire contro di esso. Ecco come saperlo Computer Windows violato .

Come faccio a sapere se il mio computer è stato violato?

Saprai che il tuo computer è stato violato o violato se vedi i seguenti segni:

- Le tue password o impostazioni online sono state modificate

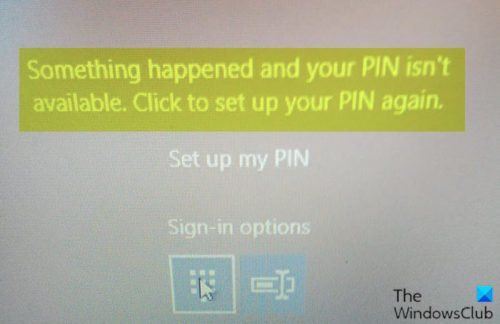

- Le password degli account locali del tuo computer sono cambiate o vedi nuovi account utente

- Vedi strani post 'fatti da te' sui tuoi social network. O forse i tuoi 'amici' stanno ricevendo messaggi inappropriati che si presume provengano da te.

- I tuoi amici segnalano di aver ricevuto strani spam o e-mail da te.

- Scoprirai che sul tuo computer sono installati nuovi programmi o barre degli strumenti.

- Stai ricevendo messaggi da un falso antivirus o altro software fraudolento

- La tua velocità di Internet è diventata lenta e lenta

- C'è un notevole aumento dell'attività di rete.

- Il firewall ha bloccato diverse richieste di connessione in uscita

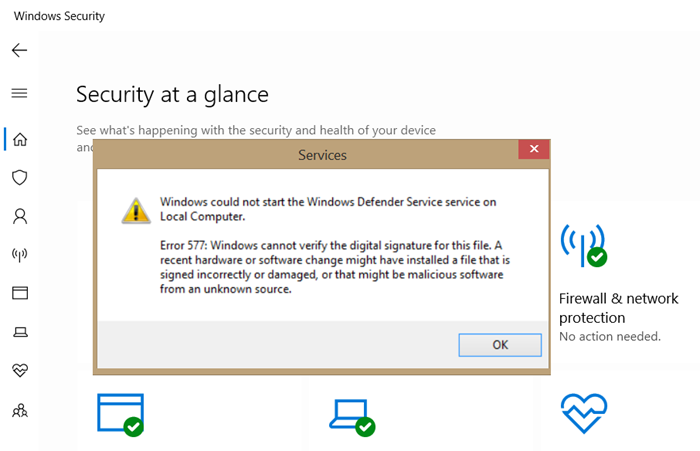

- Il tuo software di sicurezza è stato disabilitato.

- La home page o il motore di ricerca del browser predefinito è stato violato

- Il mouse si sposta automaticamente per effettuare una selezione

- Inizi a ricevere chiamate dalla tua banca, dalla società della carta di credito, dal negozio online per un mancato pagamento, un calo del saldo bancario, un debito o acquisti imprevisti.

Diamo un'occhiata ad alcuni di questi segni in dettaglio, senza un ordine particolare.

Modifica delle password online

Se noti che una o più delle tue password online sono improvvisamente cambiate, è probabile che tu sia stato violato. Quello che di solito accade qui è che la vittima reagisce inconsciamente a un aspetto autentico E-mail di phishing che sarebbe stato associato al servizio, a seguito del quale la password è stata modificata. L'hacker raccoglie le informazioni di accesso, accede, cambia la password e utilizza il servizio per rubare denaro alla vittima o ai suoi conoscenti. Guarda come puoi evitare attacchi e attacchi di phishing e prendere provvedimenti per impedire il tuo Furto di identità online .

Come misura correttiva, puoi notificare immediatamente a tutti i tuoi contatti una violazione dell'account. In secondo luogo, contatta immediatamente il servizio online per segnalare l'account violato. La maggior parte dei servizi online è a conoscenza di questo tipo di malizia e ha la forza e l'esperienza necessarie per ripristinare il normale funzionamento e restituire l'account al tuo controllo con una nuova password. È possibile recuperare un file hackerato Account Microsoft , Account Google , account Facebook , Conto Twitter ecc. utilizzando la loro procedura debitamente stabilita.

L'importo non è nel tuo conto bancario

In caso di esito negativo, potresti perdere tutti i tuoi soldi se un hacker ottiene l'accesso alle tue informazioni personali (carta di credito, dati bancari online, ecc.). Per evitare ciò, abilita gli avvisi di transazione, che ti inviano avvisi di testo quando accade qualcosa fuori dall'ordinario. Molti istituti finanziari ti consentono di impostare soglie per gli importi delle transazioni e, se la soglia viene superata o passa a un altro paese, riceverai un avviso. Sarebbe bello seguirli Suggerimenti per l'internet banking .

Falsi messaggi antivirus

pop up blocker opera

I falsi messaggi di avviso antivirus sono uno dei segni più sicuri che il tuo sistema è stato compromesso. Fare clic su 'No' o 'Annulla' per interrompere una falsa scansione antivirus non fornisce alcun vantaggio in quanto il danno è già stato fatto. Questi programmi utilizzano spesso software senza patch come Java Runtime Environment per utilizzare il sistema.

Frequenti pop-up casuali

Questo problema è principalmente correlato ai tuoi browser e indica che hai software o malware indesiderato installato sul tuo computer perché i siti Web di solito non generano pop-up dannosi .

Ricerca web reindirizzata o home page

È risaputo che la maggior parte degli hacker si guadagna da vivere reindirizzando il tuo browser all'indirizzo sbagliato che vorresti visitare. Ciò è certamente dovuto al fatto che l'hacker viene pagato per far apparire i tuoi clic sul sito Web di qualcun altro, spesso coloro che non sanno che i clic sul loro sito provengono da un reindirizzamento dannoso.

Spesso puoi rilevare o individuare questo tipo di malware semplicemente inserendo alcune parole correlate e molto comuni nella barra di ricerca dei motori di ricerca più diffusi e vedendo se vengono visualizzati risultati pertinenti al termine di ricerca. Il traffico inviato e restituito sarà sempre molto diverso su un computer compromesso e su uno senza compromessi.

come creare un grafico a torta in Excel con più colonne

Il tuo computer funge da host botnet?

Botnet sono reti di computer compromessi controllati da aggressori remoti per eseguire attività illegali come l'invio di spam o l'attacco ad altri computer. Il tuo computer potrebbe essere stato violato ed è in esecuzione Node.

MANCIA : Prima di continuare, puoi leggere il nostro post - Perché qualcuno dovrebbe hackerare il mio computer ?

Cosa fare se il tuo computer è stato violato

1] Se pensi che il tuo PC Windows possa essere stato violato, disconnettiti da Internet e avviare in modalità provvisoria ed esegui una scansione approfondita completa del tuo programma antivirus . Se il tuo software di sicurezza è stato disabilitato, usa un buono scanner antivirus su richiesta . ed eseguirlo da un'unità esterna o USB.

2] Puoi anche usare strumenti speciali come Gomma da cancellare Norton Power, a caccia software anti-hacking , o uno di questi Strumenti per la rimozione di botnet .

2] Puoi rimuovere le false barre degli strumenti dal browser usando un buon Software di rimozione del dirottatore del browser .

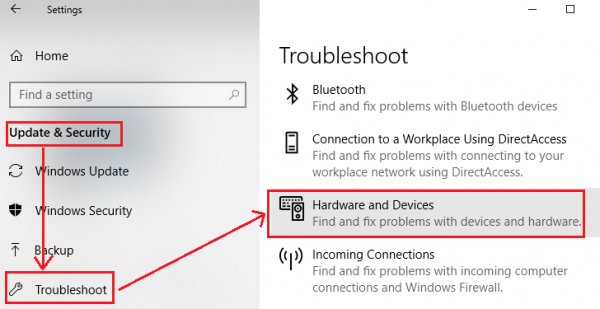

3] Apri il Pannello di controllo e disinstalla i programmi che potrebbero sembrare sospetti.

4] Una volta connesso a Internet, apri un prompt dei comandi, digita il seguente comando e premi Invio:

|_+_|- L'opzione -a elenca tutte le connessioni al computer e le porte di ascolto

- L'opzione -n visualizza indirizzi e numeri di porta

- L'opzione -o stampa l'ID del processo responsabile della connessione.

A colpo d'occhio, l'amministratore IT sarà in grado di tenere d'occhio le porte aperte e l'attività di rete in corso sul sistema.

Verifica la presenza di una connessione sospetta. Prestare attenzione a qualsiasi connessione che dice 'Stabilita' e un numero PID e assicurarsi che tutte queste connessioni siano valide. Se necessario, premi Ctrl + Maiusc + Esc per aprire Task Manager. Quindi spostare il cursore del mouse sulla scheda Processi, fare clic sulla scheda Visualizza, selezionare le colonne e controllare la colonna ID processo PID. Verrà immediatamente visualizzato un elenco completo dei numeri PID. Trova il numero che hai annotato pochi minuti fa nella finestra CMD. In caso di dubbio, interrompere il processo.

5] Installa strumento di monitoraggio della larghezza di banda così puoi tenere traccia del tuo utilizzo. Utilizzo Strumenti per lo sniffing dei pacchetti intercettare e registrare il traffico di rete.

Windows 10 controlla gli aggiornamenti

Mantieni aggiornato il tuo sistema operativo e il software installato per chiudere tutto vulnerabilità del software e usa bene software di sicurezza . È importante tenersi al passo con questi sviluppi, perché con le minacce odierne nessun software antivirus offre tranquillità al cento per cento. Per combattere questo, dovresti utilizzare programmi anti-malware che monitorano il comportamento dei programmi - euristica - per rilevare malware precedentemente non riconosciuti. Altri programmi che utilizzano ambienti virtualizzati VPN con, software anti-hacking e il software di rilevamento del traffico di rete può anche essere distribuito per l'uso.

6] Utilizzare Rileva, a anti-sorveglianza gratuita Software Windows.

Eccotene alcune Suggerimenti per aiutarti a tenere gli hacker lontani dal tuo PC Windows .

Scarica PC Repair Tool per trovare rapidamente e correggere automaticamente gli errori di WindowsSe hai bisogno di ulteriore aiuto, passa attraverso questo Guida alla rimozione malware . Puoi anche leggere questo post intitolato, come sapere se il tuo computer ha un virus .

![I pulsanti di Gmail non funzionano o non vengono visualizzati [Risolto]](https://prankmike.com/img/gmail/B4/gmail-buttons-not-working-or-showing-fixed-1.jpg)