Un rootkit è un tipo di software che consente a un utente malintenzionato di ottenere il controllo del computer di una vittima. Un rootkit può essere utilizzato per controllare in remoto il computer della vittima, rubare dati sensibili o persino lanciare attacchi su altri computer. I rootkit sono difficili da rilevare e rimuovere e spesso richiedono strumenti e competenze speciali. Come funzionano i rootkit? I rootkit funzionano sfruttando le vulnerabilità nel sistema operativo o nel software. Una volta installato, il rootkit può essere utilizzato per ottenere l'accesso al computer della vittima. I rootkit possono essere utilizzati per controllare in remoto il computer della vittima, rubare dati sensibili o persino lanciare attacchi su altri computer. I rootkit sono difficili da rilevare e rimuovere e spesso richiedono strumenti e competenze speciali. Quali sono i pericoli dei rootkit? I rootkit possono essere utilizzati per controllare in remoto il computer della vittima, rubare dati sensibili o persino lanciare attacchi su altri computer. I rootkit sono difficili da rilevare e rimuovere e spesso richiedono strumenti e competenze speciali. Come posso proteggermi dai rootkit? Ci sono alcune cose che puoi fare per proteggerti dai rootkit. Innanzitutto, mantieni aggiornati il sistema operativo e il software. Ciò contribuirà a chiudere eventuali vulnerabilità che i rootkit possono sfruttare. In secondo luogo, utilizzare un programma antivirus e antimalware affidabile. Questi programmi possono aiutare a rilevare e rimuovere i rootkit. Infine, fai attenzione ai siti Web che visiti e agli allegati e-mail che apri. I rootkit possono essere diffusi tramite allegati e-mail dannosi o siti Web infetti.

Sebbene sia possibile nascondere il malware in un modo che possa ingannare anche i tradizionali prodotti antivirus/antispyware, la maggior parte del malware utilizza già i rootkit per nascondersi in profondità all'interno del tuo PC Windows... e stanno diventando sempre più pericolosi! IN Rootkit DL3 - uno dei rootkit più avanzati mai visti al mondo. Il rootkit era stabile e poteva infettare i sistemi operativi Windows a 32 bit; sebbene fossero necessari i diritti di amministratore per installare l'infezione sul sistema. Ma TDL3 è ora aggiornato e ora può infettare anche le versioni a 64 bit di Windows !

Che cos'è un rootkit

Il virus rootkit è invisibile tipo di malware che è progettato per nascondere l'esistenza di determinati processi o programmi sul tuo computer dai metodi di rilevamento convenzionali al fine di concedere a esso o ad un altro processo dannoso un accesso privilegiato al tuo computer.

Rootkit per Windows comunemente utilizzato per nascondere malware, ad esempio da un programma antivirus. Viene utilizzato per scopi dannosi da virus, worm, backdoor e spyware. Un virus combinato con un rootkit produce i cosiddetti virus completamente nascosti. I rootkit sono più diffusi nel campo dello spyware e sono anche sempre più utilizzati dagli autori di virus.

Attualmente sono un nuovo tipo di super spyware che nasconde efficacemente e colpisce direttamente il nucleo del sistema operativo. Sono utilizzati per nascondere la presenza di un oggetto dannoso sul tuo computer, come trojan o keylogger. Se la minaccia utilizza la tecnologia rootkit per nascondersi, è molto difficile trovare malware sul tuo computer.

I rootkit stessi non sono pericolosi. Il loro unico scopo è nascondere il software e le tracce lasciate sul sistema operativo. Che si tratti di software normale o malware.

Esistono tre tipi principali di rootkit. Il primo tipo, Rootkit del kernel »Di solito aggiungono il proprio codice alla parte del kernel del sistema operativo, mentre il secondo tipo,« Rootkit in modalità utente »Appositamente progettato per Windows per funzionare normalmente durante l'avvio del sistema, o introdotto nel sistema utilizzando un cosiddetto 'contagocce'. Il terzo tipo è Rootkit o bootkit MBR .

Quando ti accorgi che il tuo antivirus e antispyware si blocca, potresti aver bisogno di aiuto buona utilità Anti-Rootkit . Rivenditore di rootkit da Microsoft Sysinternals è un'utilità avanzata di rilevamento dei rootkit. Il suo output elenca le incoerenze API del registro e del file system che possono indicare la presenza di un rootkit in modalità utente o kernel.

Report di Microsoft Malware Protection Center sulle minacce rootkit

Il Microsoft Malware Protection Center ha reso disponibile per il download il rapporto sulle minacce rootkit. Il rapporto esamina uno dei tipi più insidiosi di malware che oggi minacciano organizzazioni e individui, il rootkit. Il rapporto esplora il modo in cui gli aggressori utilizzano i rootkit e il modo in cui i rootkit funzionano sui computer interessati. Ecco l'essenza del rapporto, a partire da cosa sono i rootkit - per i principianti.

rootkit è un insieme di strumenti che un utente malintenzionato o un creatore di malware utilizza per ottenere il controllo su qualsiasi sistema non protetto/non protetto, che altrimenti è solitamente riservato all'amministratore di sistema. Negli ultimi anni, il termine 'ROOTKIT' o 'ROOTKIT FUNCTIONALITY' è stato sostituito da MALWARE, un programma progettato per avere un effetto indesiderato su un computer funzionante. La funzione principale del malware è estrarre segretamente dati preziosi e altre risorse dal computer dell'utente e fornirli all'attaccante, dandogli così il controllo completo sul computer compromesso. Inoltre, sono difficili da rilevare e rimuovere e possono rimanere nascosti per molto tempo, forse anni, se non vengono notati.

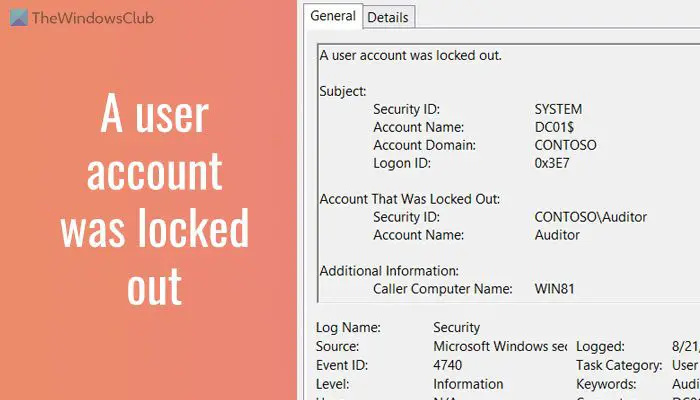

Quindi, naturalmente, i sintomi di un computer violato devono essere mascherati e presi in considerazione prima che il risultato sia fatale. In particolare, dovrebbero essere prese misure di sicurezza più rigorose per scoprire l'attacco. Ma come accennato, una volta installati questi rootkit/malware, le loro capacità nascoste rendono difficile rimuoverlo e i suoi componenti che possono scaricare. Per questo motivo, Microsoft ha creato un report ROOTKITS.

Il rapporto di 16 pagine descrive come l'attaccante utilizza i rootkit e come questi rootkit funzionano sui computer interessati.

L'unico scopo del rapporto è identificare e indagare a fondo su malware potenzialmente pericolosi che minacciano molte organizzazioni, in particolare gli utenti di computer. Cita anche alcune delle famiglie di malware comuni e mette in evidenza il metodo che gli aggressori utilizzano per installare questi rootkit per i propri scopi egoistici su sistemi sani. Nel resto del rapporto, troverai esperti che forniscono alcuni consigli per aiutare gli utenti a mitigare la minaccia rappresentata dai rootkit.

Tipi di rootkit

Esistono molti punti in cui il malware può installarsi nel sistema operativo. Quindi sostanzialmente il tipo di rootkit è determinato dalla sua posizione in cui esegue la sovversione del percorso di esecuzione. Include:

- Rootkit in modalità utente

- Rootkit in modalità kernel

- Rootkit/bootkit MBR

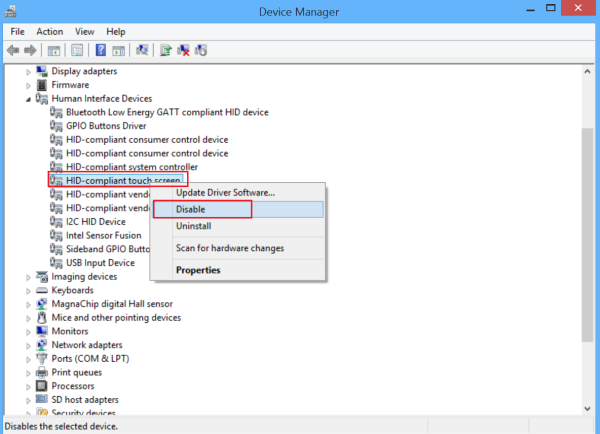

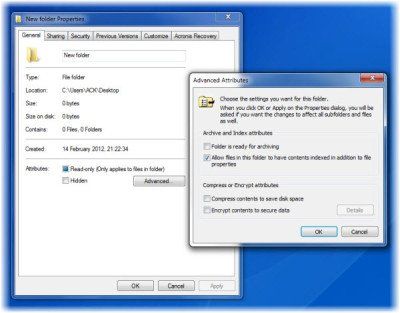

Le possibili conseguenze del cracking di un rootkit in modalità kernel sono mostrate nello screenshot qui sotto.

c'è un problema con il certificato di sicurezza di questo sito Web Windows 10

Terzo tipo, modificare il record di avvio principale per assumere il controllo del sistema e avviare il processo di avvio dal primo punto possibile nella sequenza di avvio3. Nasconde file, modifiche al registro, prove di connessioni di rete e altri possibili indicatori che potrebbero indicare la sua presenza.

Famiglie di malware note che utilizzano funzionalità rootkit

- Win32 / Sinwal 13 - Una famiglia multicomponente di malware che cerca di rubare dati sensibili come nomi utente e password per vari sistemi. Ciò include i tentativi di rubare i dati di autenticazione per vari account FTP, HTTP ed e-mail, nonché le credenziali utilizzate per l'online banking e altre transazioni finanziarie.

- Win32 / Cutwail 15 - Un trojan che scarica e avvia file arbitrari. I file scaricati possono essere eseguiti dal disco o inseriti direttamente in altri processi. Mentre la funzionalità dei download varia, Cutwail in genere scarica altri componenti di spamming. Utilizza un rootkit in modalità kernel e installa diversi driver di dispositivo per nascondere i suoi componenti agli utenti interessati.

- Win32 / Rustock - Una famiglia multicomponente di trojan backdoor con supporto rootkit, originariamente progettata per aiutare a diffondere e-mail 'spam' attraverso botnet . Una botnet è una grande rete di computer compromessi controllati da un utente malintenzionato.

Protezione rootkit

Prevenire l'installazione di rootkit è il modo più efficace per evitare le infezioni da rootkit. Per fare ciò, è necessario investire in tecnologie di sicurezza come antivirus e firewall. Tali prodotti dovrebbero adottare un approccio completo alla protezione utilizzando il tradizionale rilevamento basato sulla firma, il rilevamento euristico, le funzionalità di firma dinamiche e reattive e il monitoraggio del comportamento.

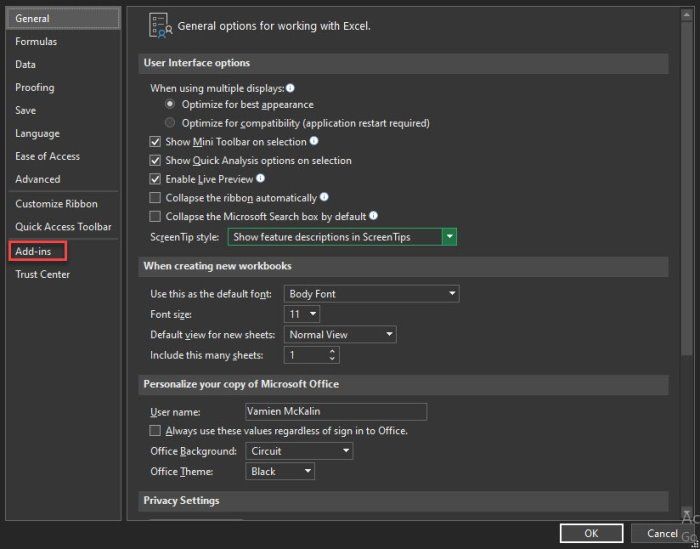

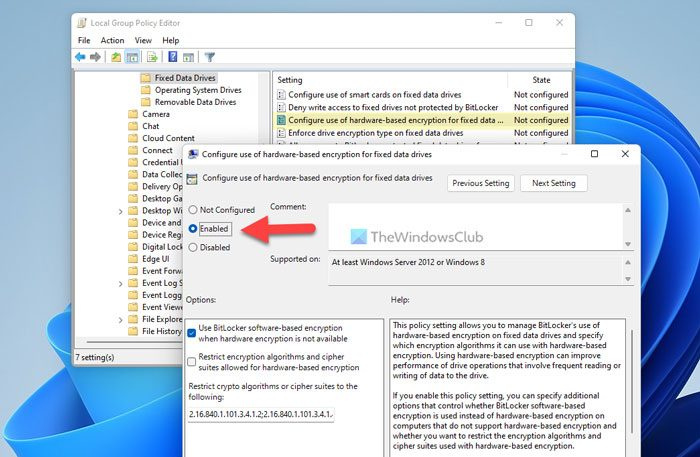

Tutti questi set di firme devono essere aggiornati utilizzando il meccanismo di aggiornamento automatico. Le soluzioni antivirus Microsoft includono una serie di tecnologie progettate specificamente per proteggere dai rootkit, tra cui il monitoraggio del comportamento del kernel in tempo reale, che rileva e segnala i tentativi di modificare il kernel di un sistema vulnerabile, e l'analisi diretta del file system, che facilita l'identificazione e la rimozione. driver nascosti.

Se si scopre che un sistema è compromesso, può essere utile uno strumento aggiuntivo per l'avvio in un ambiente noto o affidabile, in quanto potrebbe suggerire un'azione correttiva appropriata.

In tali circostanze

- Controllo sistema offline (parte di Microsoft Diagnostics and Recovery Toolkit (DaRT))

- Windows Defender Offline può essere utile.

Per ulteriori informazioni, è possibile scaricare il report in formato PDF dal sito web Centro download Microsoft.

![Disabilitato accidentalmente il driver della scheda grafica [risolvere]](https://prankmike.com/img/troubleshoot/FA/accidentally-disabled-the-graphics-card-driver-fix-1.webp)